Sådan konfigureres en domæneadgangskodepolitik

I denne artikel lærer du, hvordan du konfigurerer adgangskodepolitikken for Active Directory-domæne.

Du vil også lære:

- Hvad er standardpolitik for adgangskodedomæne

- Forstå indstillinger for adgangskodepolitik

- Adgangskodepolitik bedst praksis

- Rediger politik for domæneadgangskode

Hvad er standardadgangskodeadgangspolitik?

Som standard er Active Directory konfigureret med et standarddomæne adgangskodepolitik. Denne politik definerer adgangskodekravene til Active Directory-brugerkonti såsom adgangskodelængde, alder og så videre.

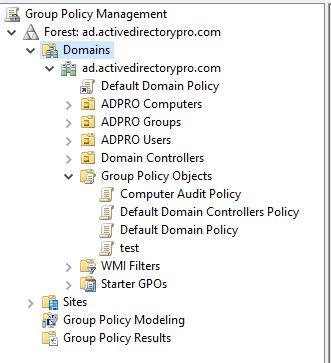

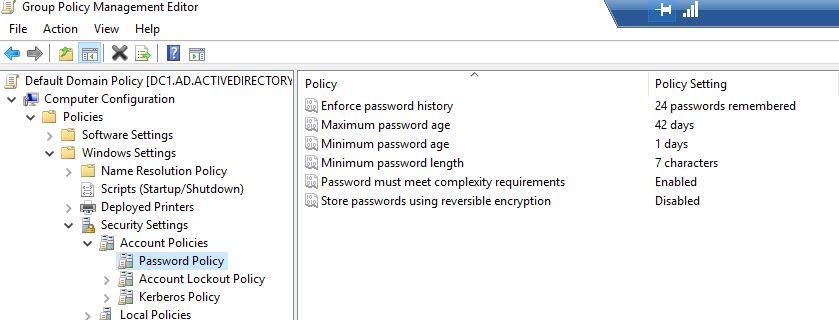

Denne adgangskodepolitik er konfigureret af gruppepolitik og linket til roden af domænet. Følg disse trin for at se adgangskodepolitikken:

1. Åbn konsol til styring af gruppepolitik

2. Udvid domæner, dit domæne, og gruppér derefter gruppepolitiske objekter

3. Højreklik på standarddomænepolitikken, og klik på rediger

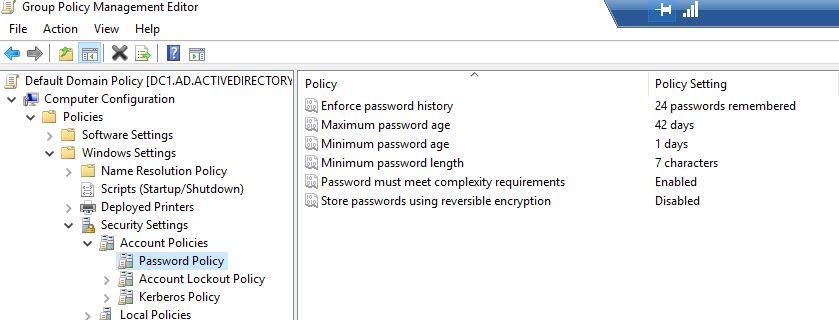

4. Naviger nu til Computer Configuration \ Policies \ Windows Settings \ Security Settings \ Account Policies \ Password Policy

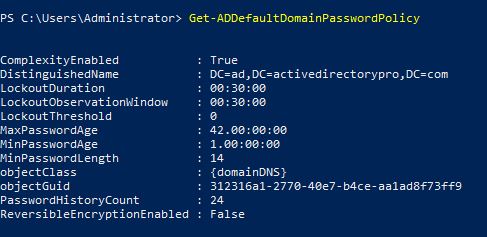

Du kan også se standardadgangskodepolitik med Powershell ved hjælp af denne kommando.

Get-ADDefaultDomainPasswordPolicy

Vigtigt: Standardadgangskodepolitikken anvendes på alle computere i domænet. Hvis du vil anvende forskellige adgangskodepolitikker til en gruppe brugere, er det bedste praksis at bruge en finkornet adgangskodepolitik. Opret ikke en ny GPO og link den til en OU, dette anbefales ikke.

Anbefalet værktøj: Active Directory Cleanup Tool

Find inaktive brugere og computere, hold AD sikker og ren.

Download din kopi af Active Directory Cleanup Tool

Forstå adgangskodepolitiske indstillinger

Nu hvor du ved, hvordan du får vist domænens standardadgangskodepolitik kan se ud ved indstillingerne.

Håndhæv adgangskodeshistorik:

Denne indstilling definerer, hvor mange unikke adgangskoder der skal bruges, før en gammel adgangskode kan genbruges. For eksempel, hvis min nuværende adgangskode er “Th334goore0!” så kan jeg ikke genbruge den adgangskode, før jeg har ændret min adgangskode 24 gange (eller hvilket nummer som politikken er indstillet til). Denne indstilling er nyttig, så brugerne ikke fortsætter med at genbruge den samme adgangskode. Standardindstillingen er 24

Maksimal adgangskodealder:

Denne indstilling definerer, hvor længe i dage en adgangskode kan bruges, før den skal ændres. Standardindstillingen er 42 dage

Minimumskodeord alder

Denne indstilling bestemmer, hvor længe en adgangskode skal bruges, før den kan ændres. Standardindstillingen er 1 dag

Minimum adgangslængde

Denne indstilling bestemmer hvor mange tegn en adgangskode skal have. Standard er 7. Dette betyder, at min adgangskode skal indeholde mindst 7 tegn.

Adgangskode skal opfylde kompleksitetskrav

Hvis aktiverede adgangskoder skal opfylde disse krav :

- Indeholder ikke brugerens kontonavn eller dele af brugerens fulde navn, der overstiger to på hinanden følgende tegn

- Vær mindst seks tegn lange

- Conta i tegn fra tre af følgende fire kategorier:

- Engelske store bogstaver (A til Z)

- Engelske små bogstaver (a til z)

- Basis 10 cifre ( 0 til 9)

- Ikke-alfabetiske tegn (for eksempel!, $, #,%)

Dette er aktiveret af standard

Gem adgangskoder ved hjælp af reversibel kryptering

Denne indstilling bestemmer, om operativsystemerne gemmer adgangskoder ved hjælp af reversibel kryptering. Dette er stort set det samme som at gemme planteste versioner af adgangskoder. Denne politik bør ALDRIG indstilles til aktiveret, medmindre du har nogle meget specifikke applikationskrav.

Bedste fremgangsmåder for adgangskodepolitik

Der er forskellige meninger om dette, så jeg vil henvise til to kilder. Også din organisations adgangskodepolitik kan være drevet af overholdelses- / reguleringskrav som PCI / SOX / CJIS og så videre.

Microsofts anbefalede adgangskodeindstillinger

Disse indstillinger er fra Microsofts Security Compiance Toolkit. Dette værktøjssæt indeholder anbefalede GPO-indstillinger fra Microsoft.

- Håndhæv adgangskodeshistorik: 24

- Maksimal adgangskodealder: ikke indstillet

- Minimumadgangskodealder: ikke indstillet

- Minimumadgangskode længde: 14

- Adgangskode skal opfylde kompleksiteten: Aktiveret

- Gem adgangskoder ved hjælp af reversibel kryptering: Deaktiveret

BEMÆRK: Microsoft har droppet politik for udløb af adgangskode startende med 1903 sikkerhedsbaseline. Du kan læse mere om dette her

Jeg synes, det er en god beslutning, men nogle organisationer skal stadig følge specifikke guider (som PCI, SOX, CJIS). Forhåbentlig bliver disse snart opdateret.

Indstillinger for CIS-benchmarkadgangskode

Disse indstillinger er fra CIS-benchmarks.Centret for internetsikkerhed er en non-profit organisation, der udvikler sikkerhedsretningslinjer og benchmarks.

- Håndhæve adgangskodeshistorik: 24

- Maksimal adgangskodealder: 60 eller færre dage

- Mindste adgangskodealder: 1 eller mere

- Minimum adgangskodelængde: 14

- Adgangskode skal opfylde kompleksiteten: Aktiveret

- Gem adgangskoder ved hjælp af reversibel kryptering: Deaktiveret

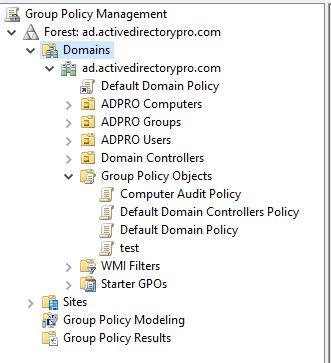

Rediger standardpolitik for domæneadgangskode

Hvis du vil ændre adgangskodepolitikken, skal du ændre standarddomænepolitikken.

1. Åbn konsol til styring af gruppepolitik

2. Udvid domæner, dit domæne, og gruppér derefter gruppepolitiske objekter

3. Højreklik på standarddomænepolitikken, og klik på rediger

4. Gå nu til Computerkonfiguration \ Politikker \ Windows-indstillinger \ Sikkerhedsindstillinger \ Kontopolitikker \ Adgangskodepolitik

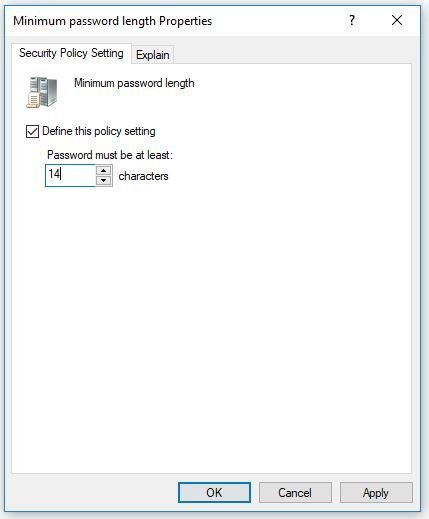

5. Dobbeltklik nu på en af indstillingerne for at redigere. For eksempel vil jeg dobbeltklikke på minimum adgangskodelængde.

Jeg vil ændre denne indstilling fra 7 til 14 tegn og derefter klikke på Anvend.

Dobbeltklik på en anden indstilling for adgangskodepolitik for at ændre.

Jeg håber du nød denne artikel.

Har du spørgsmål? Lad mig vide i kommentarerne nedenfor.

Anbefalet værktøj: SolarWinds Server & Application Monitor

![]()

Dette værktøj er designet til at overvåge Active Directory og andre kritiske tjenester som DNS & DHCP. Det finder hurtigt problemer med domænecontroller, forhindrer replikationsfejl, sporer mislykkede loginforsøg og meget mere.

Hvad jeg bedst kan lide ved SAM er, at det er nemt at bruge dashboard og alarmeringsfunktioner. Det har også evnen til at overvåge virtuelle maskiner og opbevaring.

Download din gratis prøveversion her